了解不同防禦 DDoS 的網路架構

正文

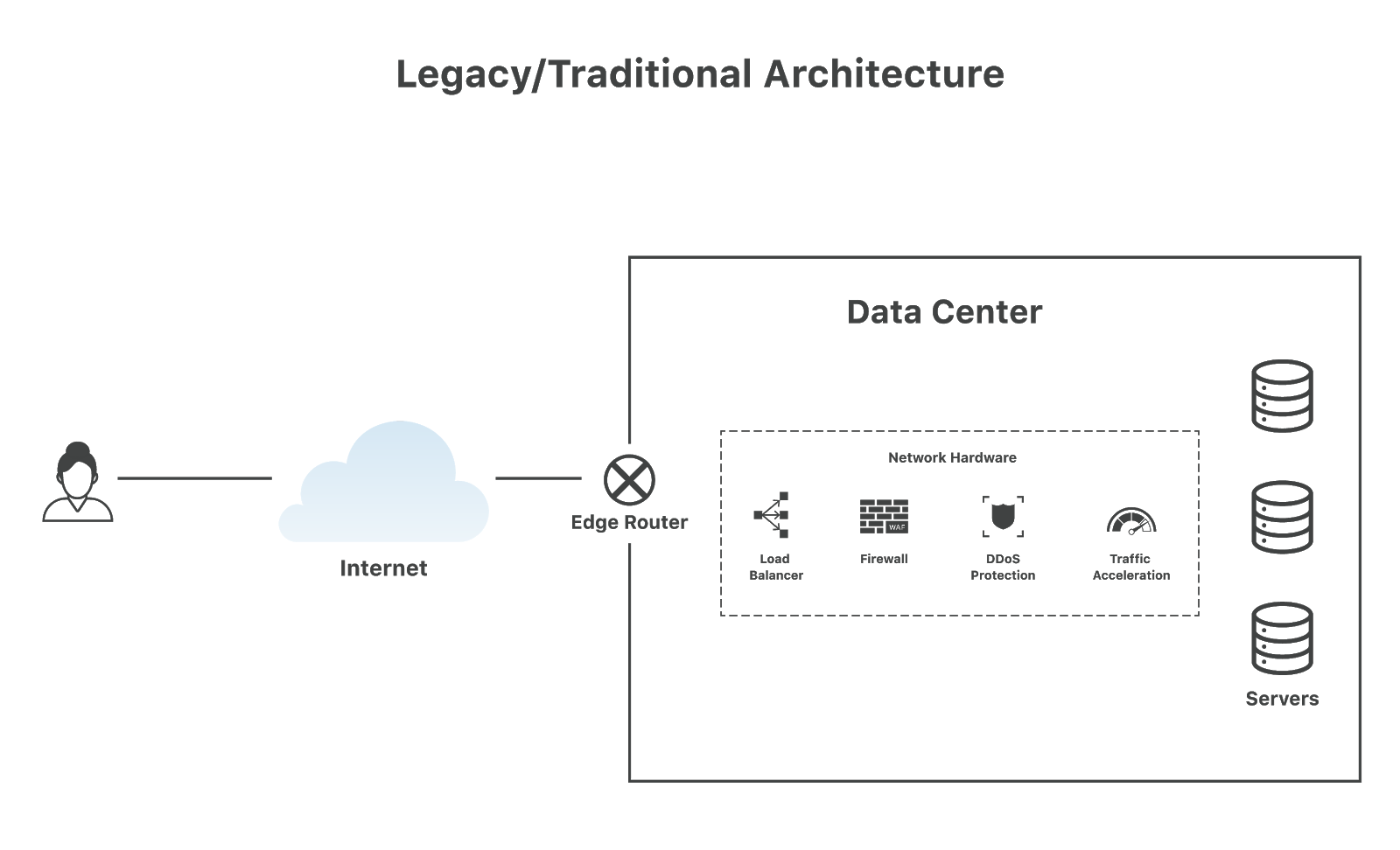

一般組織會在 edge router 後面部屬防火牆、或各種防禦 DDoS 的機器 (Arbor/Netscout 的機器),但缺點就是會受限於 edge router 的頻寬,可能受到超過 edge router 超出的流量就沒辦法過濾了。

一般的防火牆依賴連線狀態表 (Connection Tracking Table),在面對 DDoS 攻擊時(如 SYN Flood),記憶體會瞬間被海量偽造的連線請求塞滿而當機。

而專業的 DDoS 防禦設備(如 Arbor)則主要採用無狀態 (Stateless) 的過濾機制與 SYN Cookies 技術。它們在確認連線是『活人』發出的之前,不會消耗記憶體去記錄連線狀態,並利用專用的 ASIC/FPGA 晶片進行硬體加速過濾,因此能承受極高的封包吞吐量 (PPS)。

這篇文章 How do DDOS protection devices located at the customers premises work? 在討論,不是所有 DDoS 都是用「量」來淹沒你。很多攻擊是針對防火牆或伺服器的弱點,流量很小,根本不會塞滿頻寬,但會讓你的服務當機。

在這種情況地端設備還是可能會有用,並且在下面的混和防禦方式,也有提到第端可以當作警告。

所以另外一種方式是在 ISP 防禦,叫做清洗中心,基本上就是 ISP 使用 BGP 把用戶 IP 移動到清洗中心,在清洗中心清完之後,用 Tunnel 的方式送回到原本用戶的伺服器 (新的 IP)。

- 全世界的骨幹路由器收到這個廣播後,會更新路由表。駭客原本要打你的流量,以及正常使用者的流量,全部都會依照新的路標,轉向流進了清洗中心 (原本的 IP 變到清洗中心)

- 清洗完用「隧道」把乾淨流量「偷渡」回你的真實機房 (給新的 IP)

- 當伺服器處理完請求,要回傳資料給用戶時,有兩條路可以選:

- 對稱路由 (Symmetric Routing) - 原路返回,設定簡單,清洗中心可以看到完整的雙向流量,防護更準。延遲較高(繞路了),清洗中心的頻寬壓力大(出去的流量通常比進來的多,例如看影片)

- 直接伺服器回傳 (Direct Server Return, DSR)

清洗中心的缺點是開啟的時候會先斷線,並且只能防禦 L3 L4 DDoS,延遲也會變高。

Cloudflare

Cloudflare 原本就是使用 Anycast + Origin server 處理不同的 L7 流量,可以防禦 L7 DDoS,之後他們又在原本的 Origin Server 加上 L3 L4 的防禦機制,也就是他們的 Cloudflare Magic Transit 服務。

Magic Transit 以前要求至少要一個 C 類 IP,但現在只要直接用他們的服務就好了,他們會給你 IP。

所以可以說 Cloudflare 是更高級的清洗中心,他們是散步在網路所有地方的清洗中心 (Anycast),所以不會有延遲,並且不會斷線。

混合式防禦 (Hybrid Defense)

這是許多大型銀行或傳統企業最喜歡的架構。結合了地端設備 (Appliance) 的低延遲與雲端清洗 (Cloud Scrubbing) 的大容量。

目的就是,平時保有最高效能與隱私,攻擊大到擋不住時才「叫支援」。但架構最複雜,且切換到雲端的瞬間仍可能有短暫延遲。

NetScout/Arbor 傳統地端優點

Cloudflare 頻寬比傳統電信 DDoS 防禦公司強,防禦機制可能也比較強,但這些公司的優點是。

- On-Premise (地端):很多銀行或政府不允許流量被拉到國外清洗(數據主權問題),這時只能買 Arbor 的盒子放在自家機房洗

- FlowSpec 整合:Arbor 最強大的地方在於跟路由器 (Cisco/Juniper) 的連動,它可以叫路由器只丟棄特定的封包,而不是把整個 IP 黑洞掉

但缺點是,你需要養一組專業的網路工程師來操作它。而且地端設備有上限(例如買了 40G 的盒子,攻擊來 50G 就掛了),這時必須依賴它的雲端清洗中心(Arbor Cloud),但 Arbor Cloud 的總容量(約 15 Tbps+)遠小於 Cloudflare。

| 特性 | Cloudflare | NetScout Arbor Networks |

|---|---|---|

| 形象比喻 | 「公有雲軍火庫」 | 「特種部隊的專用裝備」 |

| 主要客戶群 | 網站、SaaS 公司、中小企業、科技巨頭、加密貨幣交易所。 | Tier-1 ISP (中華電信、AT&T)、大型銀行、政府骨幹網路、數據中心。 |

| 部署模式 | 純雲端 (SaaS)。不管你是誰,流量都要拉到它的雲端去洗。 | 混合式 (Hybrid)。它主要賣硬體盒子 (Arbor TMS/AED) 放你機房,擋不住才切雲端 (Arbor Cloud)。 |

| 市佔率 | 數量上完勝。幾乎壟斷了中小市場,並在企業市場高速成長。 | 在「基礎設施層」是隱形冠軍。全球 90% 的 ISP 骨幹都是用 Arbor 來監控流量的。 |

客戶的話,有不同的差異,Cloudflare 有數百萬用戶,但 Arbor 是有數千家大型客戶 (主要是 ISP,因為 ISP 不會用 Cloudflare 的服務),絕大多數 ISP 的「自有清洗中心」,裡面裝的正是 Arbor Networks 的機器。

ISP 的清洗中心運作模式通常是這樣的:

- 監控 (Detection): ISP 的骨幹路由器會將流量樣本 (NetFlow/IPFIX) 送到分析系統。這套分析系統通常就是 Arbor Sightline。它是 ISP 界的「上帝視角」,能看到整個網路的流量走向。

- 牽引 (Diversion): 當 Sightline 發現某個客戶 IP 被攻擊,它會自動發送 BGP指令,把流量從骨幹拉進清洗中心。

- 清洗 (Mitigation): 清洗中心機房裡擺的一排排硬體設備,通常就是 Arbor TMS (Threat Mitigation System)。這些是專門設計用來過濾封包的 ASIC 硬體

黑洞路由

當 ISP 也沒法處理,那就是只能把流量直接丟掉 (進階版是 BGP FlowSpec,它可以只丟棄特定特徵的封包,而不是整個 IP 丟棄,但支援的 ISP 較少)